- Безопасность цифровых систем кондиционирования и вентиляции⁚ комплексный подход к защите

- Уязвимости цифровых систем кондиционирования и вентиляции

- Меры по обеспечению безопасности цифровых СКВ

- 1. Защита программного обеспечения

- 2. Управление доступом и аутентификация

- 3. Защита сети

- 4. Физическая безопасность

- 5. Мониторинг и анализ безопасности

- Практические рекомендации

- Таблица сравнения методов защиты

- Облако тегов

Безопасность цифровых систем кондиционирования и вентиляции⁚ комплексный подход к защите

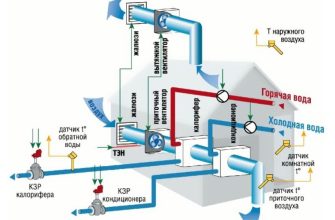

Современные системы кондиционирования и вентиляции (СКВ) все чаще интегрируются в общую цифровую инфраструктуру зданий‚ что приносит неоспоримые преимущества в виде повышения энергоэффективности‚ удобства управления и точного контроля климата. Однако эта интеграция создает новые уязвимости‚ делая СКВ потенциальной мишенью для кибератак. Защита этих систем становится критически важной задачей‚ требующей комплексного подхода‚ охватывающего все аспекты безопасности – от физической защиты оборудования до защиты программного обеспечения и сетевой инфраструктуры. В этой статье мы рассмотрим ключевые аспекты обеспечения безопасности цифровых СКВ и предложим практические рекомендации по минимизации рисков.

Уязвимости цифровых систем кондиционирования и вентиляции

Цифровизация СКВ открывает новые возможности для злоумышленников. Слабо защищенные системы управления могут стать точкой входа для атак‚ позволяющих нарушителям получить доступ к внутренней сети здания‚ вывести из строя оборудование‚ манипулировать параметрами работы СКВ или даже использовать их для проведения других вредоносных действий. Некоторые из наиболее распространенных уязвимостей включают в себя⁚

- Уязвимости в программном обеспечении⁚ Устаревшее или плохо защищенное программное обеспечение СКВ может содержать известные уязвимости‚ которые могут быть использованы злоумышленниками для получения несанкционированного доступа.

- Слабые пароли и учетные записи⁚ Использование простых и легко угадываемых паролей‚ а также отсутствие многофакторной аутентификации создают значительные риски.

- Незащищенные сетевые соединения⁚ Отсутствие шифрования и других мер безопасности в сетевых соединениях позволяет злоумышленникам перехватывать данные и управлять системой дистанционно.

- Физический доступ к оборудованию⁚ Несанкционированный физический доступ к оборудованию СКВ может позволить злоумышленникам напрямую манипулировать его работой или устанавливать вредоносное ПО.

- Отсутствие мониторинга и анализа безопасности⁚ Невозможность отслеживания подозрительной активности и своевременного реагирования на инциденты существенно увеличивает риск успешных атак.

Меры по обеспечению безопасности цифровых СКВ

Для обеспечения надежной защиты цифровых СКВ необходимо применять комплексный подход‚ включающий в себя следующие меры⁚

1. Защита программного обеспечения

Регулярное обновление программного обеспечения‚ использование антивирусных программ и системы обнаружения вторжений (IDS) – это базовые‚ но крайне важные меры безопасности. Необходимо также проводить регулярные аудиты безопасности программного обеспечения для выявления и устранения уязвимостей.

2. Управление доступом и аутентификация

Внедрение политики strong passwords‚ многофакторной аутентификации и системы контроля доступа (RBAC) — критически важные шаги для предотвращения несанкционированного доступа к системе. Регулярное изменение паролей и строгий контроль за учетными записями пользователей также необходимы.

3. Защита сети

Использование VPN‚ брандмауэров и шифрования данных для защиты сетевых соединений предотвращает перехват данных и несанкционированное управление системой. Сегментация сети также помогает ограничить распространение вредоносного ПО в случае успешной атаки.

4. Физическая безопасность

Ограничение физического доступа к оборудованию СКВ‚ установка систем видеонаблюдения и использование физических средств защиты‚ таких как замки и сигнализация‚ помогают предотвратить несанкционированное вмешательство в работу системы.

5. Мониторинг и анализ безопасности

Регулярный мониторинг системы на наличие подозрительной активности‚ использование систем SIEM (Security Information and Event Management) для сбора и анализа логов безопасности и своевременное реагирование на инциденты – залог эффективной защиты от киберугроз.

Практические рекомендации

Для эффективной защиты цифровых СКВ необходимо разработать и внедрить комплексную стратегию безопасности‚ включающую в себя⁚

- Разработку политики безопасности⁚ Четко определенные правила и процедуры‚ регулирующие доступ к системе‚ использование паролей и другие аспекты безопасности.

- Обучение персонала⁚ Ознакомление сотрудников с основными угрозами безопасности и правилами поведения в сети.

- Регулярное тестирование на проникновение⁚ Проведение имитационных атак для выявления уязвимостей и оценки эффективности мер безопасности.

- Планирование реагирования на инциденты⁚ Разработка плана действий в случае успешной кибератаки‚ включающего в себя процедуры восстановления системы и уведомления соответствующих служб.

Таблица сравнения методов защиты

| Метод защиты | Описание | Преимущества | Недостатки |

|---|---|---|---|

| Многофакторная аутентификация | Требует нескольких способов проверки подлинности | Высокая защита от несанкционированного доступа | Может быть неудобно для пользователей |

| Шифрование данных | Защита данных от несанкционированного доступа | Высокий уровень конфиденциальности | Может снизить производительность |

| Брандмауэр | Контроль сетевого трафика | Защита от внешних атак | Может блокировать необходимый трафик |

Обеспечение безопасности цифровых СКВ – это непрерывный процесс‚ требующий постоянного мониторинга‚ обновления и адаптации к новым угрозам. Только комплексный подход‚ охватывающий все аспекты безопасности‚ может гарантировать надежную защиту этих критически важных систем.

Хотите узнать больше о кибербезопасности в других областях? Ознакомьтесь с нашими другими статьями о защите промышленных систем и безопасности умных домов!

Облако тегов

| Кибербезопасность | Системы кондиционирования | Вентиляция |

| Безопасность данных | Сетевая безопасность | Уязвимости |

| Защита от атак | Многофакторная аутентификация | Брандмауэр |